Durchschnittsbewertung

Gesamtstimmen

Wähle deine Bewertung (1-10):

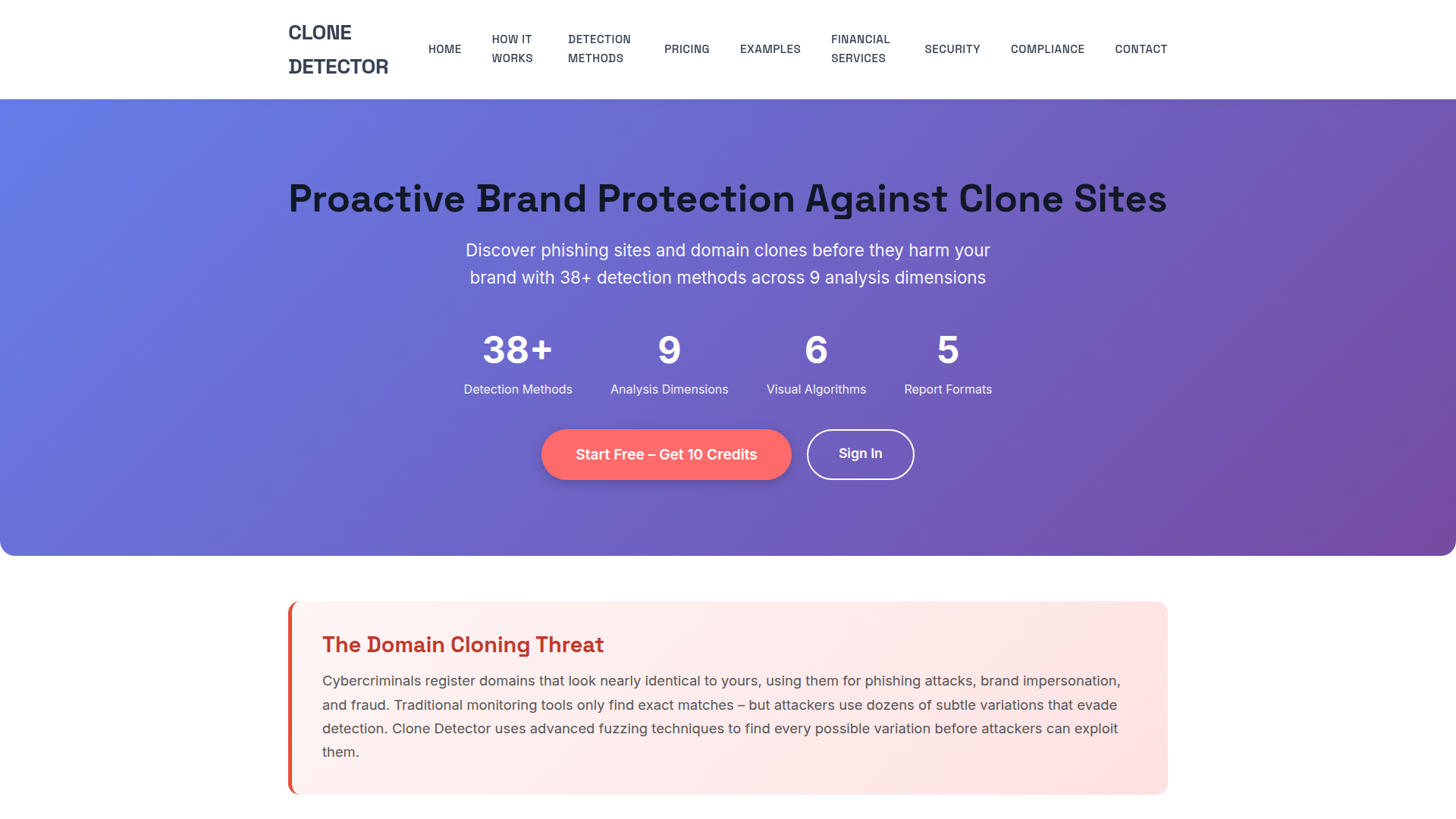

Clone Detector ist ein Tool zum Markenschutz und zur Erkennung von Phishing-Websites, das darauf ausgerichtet ist, Domains und Websites zu finden, die eine legitime Marke imitieren. Es wurde für Organisationen entwickelt, die Domain-Klone, Phishing-Infrastruktur und betrügerische Lookalike-Seiten erkennen möchten, bevor diese genutzt werden, um Kunden zu schaden oder den Ruf zu beschädigen.

Der Workflow des Produkts beginnt mit einer überwachten Domain, erzeugt durch Domain-Fuzzing viele wahrscheinliche Variationen, analysiert jede Variation anhand mehrerer technischer und visueller Signale und liefert einen risikobewerteten Bericht zurück. Auf Basis der Seite scheint es als proaktives Monitoring-Tool für Sicherheits-, Betrugspräventions- und Markenschutzteams positioniert zu sein, mit besonderer Relevanz für Unternehmen, die einem Phishing- und Identitätsmissbrauchsrisiko ausgesetzt sind.

Innerhalb des OpenClaw-Ökosystems könnte Clone Detector wahrscheinlich als Quelle für Bedrohungssignale in Workflows zur Überwachung von Markenmissbrauch und Phishing dienen. Eine OpenClaw-Skill könnte Scan-Berichte oder API-Ausgaben aufnehmen, Ergebnisse nach Schweregrad klassifizieren, sie mit internen Daten zu Markenressourcen anreichern und Vorfälle an Sicherheits-, Rechts-, Betrugs- oder Kommunikationsteams weiterleiten. Während die Website API-Zugriff und Reporting bestätigt, wäre eine tiefergehende OpenClaw-Anbindung eher ein wahrscheinliches Implementierungsmuster als eine bestätigte native Integration.

Eine breitere OpenClaw-Agentenebene könnte die Ergebnisse von Clone Detector in operative Workflows für Security Operations und Digital-Risk-Teams überführen. Wahrscheinliche Anwendungsfälle umfassen automatisierte Watchlists für neu entdeckte Lookalike-Domains, Analystenzusammenfassungen visueller und zertifikatsbasierter Belege, Gap-Analysen im Domain-Portfolio sowie Executive-Reporting zu Trends beim Identitätsmissbrauchsrisiko. In Branchen wie den Finanzdienstleistungen könnte diese Kombination Teams von einer periodischen manuellen Markenüberwachung zu einem kontinuierlicheren, evidenzbasierten Prozess für die Erkennung und Priorisierung externer Phishing-Bedrohungen führen.

Teile dieses KI-Tool auf deiner Website oder in deinem Blog, indem du den folgenden Code kopierst und einfügst. Das eingebettete Widget aktualisiert sich automatisch.

<iframe src="https://aimyflow.com/ai/clonedetector-com/embed" width="100%" height="400" frameborder="0"></iframe>

udioai.ai ist eine Seite mit einer Sperrmitteilung, die erklärt, dass die Website eine Nachahmung von Udio war, dass dort abgeschlossene Abonnements bei Udio ungültig sind und dass betroffene Nutzer diese kündigen und die offizielle Udio-Website nutzen sollten. In einem KI-Markt, in dem Nachahmerdienste schnell auftauchen, hilft eine solche Mitteilung Nutzern, Support-Teams und Compliance-Mitarbeitern, die Legitimität zu prüfen und Abrechnungs- oder Vertrauensprobleme zu vermeiden.

MiniAiLive bietet Lösungen für Identitätsüberprüfung und biometrische Authentifizierung. Erhöhen Sie die Sicherheit mit MiniAiLive. Los geht's noch heute!

Polymer ist eine Laufzeit-Plattform für Datensicherheit, die Unternehmen dabei hilft, Sicherheitsrisiken in Echtzeit in KI- und SaaS-Workflows zu identifizieren, zu analysieren und zu minimieren, vor allem für Sicherheits-, Compliance- und IT-Teams. Für Security-Operations- und Compliance-Fachkräfte kann sie die Arbeit im KI-Zeitalter verbessern, indem sie Daten in Bewegung und im Ruhezustand überwacht, die Durchsetzung von Richtlinien automatisiert und Audit-Protokolle erstellt, die an Frameworks wie HIPAA, SOC 2, CCPA und DSGVO ausgerichtet sind.

IronClaw ist eine Open-Source-Sicherheitslaufzeit für die Bereitstellung von KI-Agenten in verschlüsselten Enklaven auf NEAR AI Cloud oder lokal und hilft Teams, Assistenten im OpenClaw-Stil auszuführen, während Anmeldedaten durch verschlüsselte Tresore, sandboxed Werkzeuge und Netzwerk-Allowlists geschützt werden. Für Sicherheitsingenieure, Plattformteams und Entwickler bietet es eine praktische Möglichkeit, KI-Agenten zur Automatisierung zu nutzen, ohne Geheimnisse direkt dem Modell preiszugeben.

Mnemom ist eine Plattform für KI-Governance und Vertrauensinfrastruktur, die Organisationen dabei unterstützt, mithilfe kryptografischer Verifizierung nachzuweisen, durchzusetzen und zu prüfen, was KI-Agenten getan haben und warum – vor allem für Enterprise-Security-, Compliance- und Engineering-Teams. Für CISOs, Compliance-Verantwortliche und KI-Plattformteams kann sie die Aufsicht über Agenten stärken, indem sie die Durchsetzung von Richtlinien vor der Ausführung von Aktionen und revisionssichere Nachweise ermöglicht, anstatt sich nur auf nachträgliche Protokolle zu verlassen.

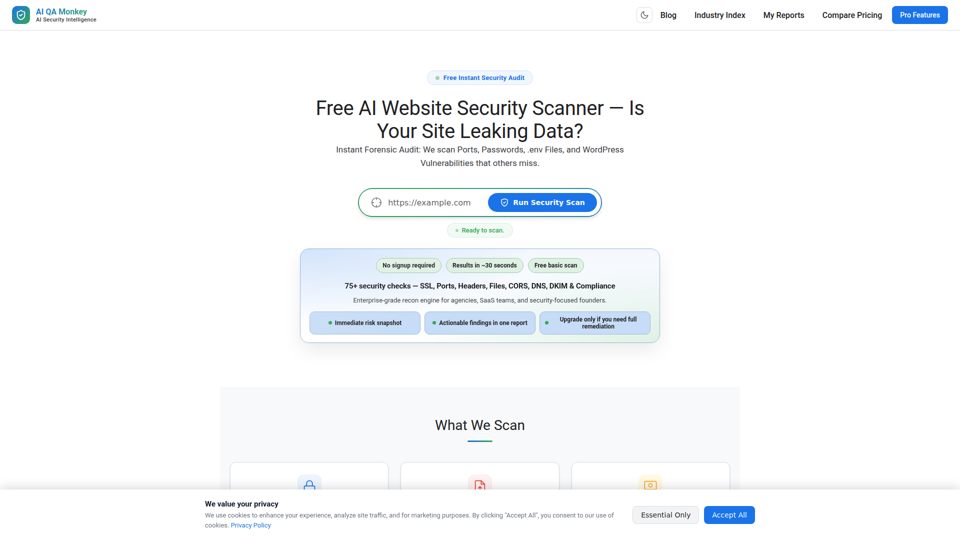

AI QA Monkey ist ein kostenloser KI-gestützter Website-Sicherheitsscanner, der in etwa einer Minute mehr als 75 Prüfungen durchführt, um Probleme wie SSL/TLS-Schwachstellen, offengelegte Dateien, offene Ports, CORS-Risiken und WordPress-Sicherheitslücken für Agenturen, SaaS-Teams, Entwickler und sicherheitsorientierte Gründer zu identifizieren. Für Sicherheits-, IT- und Web-Operations-Teams können die exportierbaren Berichte und KI-gestützten Fix-Prompts die Triage beschleunigen und dabei helfen, Scan-Ergebnisse in schnellere Behebungs-Workflows umzuwandeln.

SecureSaaS ist ein Scanner für Website-Sicherheitslücken, der Webanwendungen crawlt, um Sicherheitsprobleme wie SSL-Fehlkonfigurationen, fehlende Header, XSS, CSRF, offengelegte Dateien und veraltete Bibliotheken zu erkennen, vor allem für SaaS-Anbieter, Entwickler und kleine Sicherheitsteams. In KI-gesteuerten Entwicklungs-Workflows hilft es Entwicklern und Sicherheitsteams, veröffentlichte Web-Änderungen schnell mit automatisierten Prüfungen und nach Schweregrad priorisierten Berichten zu validieren.

Maced AI ist eine autonome KI-Plattform für Penetrationstests, die Engineering- und Sicherheitsteams dabei unterstützt, Schwachstellen in Code, APIs, Webanwendungen, Cloud-Umgebungen und Infrastruktur zu finden, zu validieren und zu beheben, und dabei auditfähige Berichte für SOC-2- und ISO-27001-Workflows erstellt. Für Sicherheitsingenieure, DevSecOps-Teams und compliance-orientierte Entwickler kann sie Behebungszyklen verkürzen, indem validierte Befunde in Proof-of-Exploit-Nachweise und merge-bereite Anleitungen zur Fehlerbehebung umgewandelt werden.