Terracotta AI | Governance von Infrastrukturänderungen

Dieses Tool bewerten

Durchschnittsbewertung

Gesamtstimmen

Wähle deine Bewertung (1-10):

Detailinformationen

Was

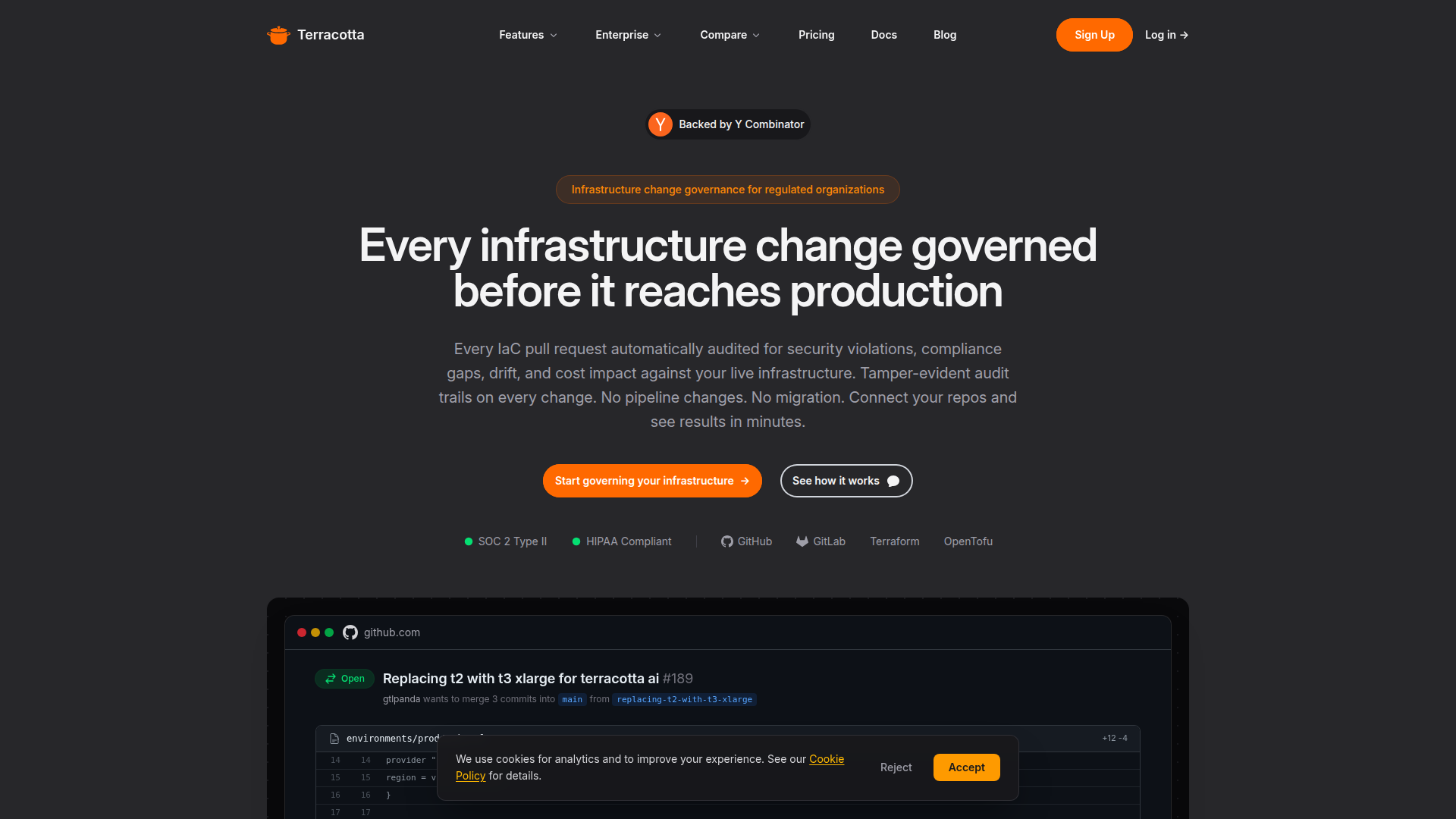

Terracotta AI ist eine Plattform zur Governance von Infrastrukturänderungen für Teams, die Infrastructure as Code verwalten, insbesondere in regulierten oder revisionssensiblen Umgebungen. Sie überprüft Terraform- und OpenTofu-Pull-Requests in GitHub oder GitLab vor dem Merge und prüft dabei auf Sicherheitsprobleme, Compliance-Lücken, Abweichungen zwischen Code und Live-Infrastruktur sowie die geschätzten Kostenauswirkungen.

Das Produkt ist als Governance-Schicht positioniert, die sich ohne Änderungen an Pipelines oder Migration in bestehende Repository-Workflows einfügt. Entwickler erhalten Findings direkt in Pull Requests, während Sicherheits-, Compliance- und Plattformteams ein zentrales Dashboard sowie einen manipulationssicheren Audit-Trail für Freigaben, Findings und Policy-Ergebnisse erhalten.

Funktionen

- Pull-Request-Governance für IaC — Prüft automatisch jeden Infrastruktur-Pull-Request und stellt die Findings im PR dar, sodass sich Reviewer auf wesentliche Risiken statt auf große Plan-Diffs konzentrieren können.

- Sicherheits- und IAM-Analyse — Kennzeichnet Probleme wie offene Ports, öffentliche Buckets und zu weit gefasste IAM-Einstellungen mit Schweregradkontext und dokumentierten Findings.

- Drift-Erkennung gegenüber der Live-Infrastruktur — Vergleicht Code und den bereitgestellten Cloud-Zustand, um Änderungen über die Konsole, manuelle Applies und gelöschte Ressourcen sichtbar zu machen, die zu Compliance-Risiken führen können.

- Analyse der Kostenauswirkungen — Schätzt Kostenänderungen pro Ressource und unterstützt Freigabeschwellen, damit wesentliche Ausgabensteigerungen vor dem Merge geprüft werden können.

- Leitplanken in klarer Sprache — Ermöglicht Teams, Governance-Regeln wie Anforderungen an private S3-Buckets oder Schwellenwerte für Kostenprüfungen zu definieren, ohne Rego, Sentinel oder tiefergehende Policy-as-Code-Expertise zu benötigen.

- Vorschläge zur automatischen Behebung — Generiert empfohlene Korrekturen und kann sie direkt auf den PR-Branch anwenden, sodass Teams eine vorgeschlagene konforme Änderung prüfen, statt nur einen Verstoßhinweis zu erhalten.

Hilfreiche Tipps

- Beginnen Sie mit einer kleinen Auswahl wirkungsvoller Leitplanken, etwa öffentlichem Zugriff, übermäßigen IAM-Berechtigungen und Kostenschwellen, und erweitern Sie diese dann, wenn die internen Kontrollanforderungen reifer werden.

- Prüfen Sie, wie stark Ihr Governance-Prozess vom Live-Cloud-Kontext abhängt, da einige Funktionen wie die Drift-Erkennung offenbar von optionalen Cloud-Zugangsdaten profitieren.

- Nutzen Sie die PR-Review-Ausgabe als entwicklerseitigen Kontrollpunkt und das Dashboard als compliance-seitiges führendes System, um doppelte Prüfprozesse zu reduzieren.

- Prüfen Sie intern, wie die automatische Behebung gesteuert wird; empfohlene Korrekturen können die Einführung beschleunigen, aber regulierte Teams möchten möglicherweise weiterhin explizite Freigaberegeln für automatisierte Branch-Änderungen.

- Wenn Sie dieses Tool mit statischen Terraform-Scannern vergleichen, achten Sie auf die Workflow-Abdeckung: Governance, Auditierbarkeit, Drift-Transparenz und Freigabenachweise scheinen die wichtigsten Unterscheidungsmerkmale zu sein.

OpenClaw-Fähigkeiten

Terracotta AI könnte mit OpenClaw wahrscheinlich gut als Governance-Intelligence-Schicht für Infrastrukturabläufe zusammenarbeiten. Wahrscheinliche OpenClaw-Fähigkeiten könnten Pull Requests überwachen, Terracotta-Findings für verschiedene Stakeholder zusammenfassen, Verstöße mit hohem Schweregrad an die richtigen Genehmiger weiterleiten und auditfähige Änderungsnarrative aus PR-Kommentaren, Policy-Ergebnissen und Behebungsmaßnahmen zusammenstellen. Wenn die Ausgaben von Terracotta programmatisch zugänglich sind, könnten OpenClaw-Agenten sie in Freigabe-Workflows, Ausnahmebehandlung oder regelmäßige Governance-Digests überführen.

Für Plattform-Engineering-, Cloud-Sicherheits- und Compliance-Teams könnte diese Kombination die Arbeit von manueller Evidenzsammlung hin zu automatisierten Kontrollabläufen verlagern. Wahrscheinliche Anwendungsfälle umfassen einen OpenClaw-Agenten, der blockierte PRs triagiert, den nächsten Reviewer basierend auf dem Policy-Typ empfiehlt, Ausnahmeeinträge für genehmigte Abweichungen entwirft oder wiederholte Leitplankenverstöße mit Schulungs- und Standardaktualisierungen korreliert. Das wäre keine bestätigte native Integration auf Grundlage der Seite, aber eine praktische Workflow-Erweiterung für Organisationen, die Infrastruktur-Governance als fortlaufenden operativen Prozess und nicht als einmaligen Code-Scan behandeln.

Einbettungscode

Teile dieses KI-Tool auf deiner Website oder in deinem Blog, indem du den folgenden Code kopierst und einfügst. Das eingebettete Widget aktualisiert sich automatisch.

<iframe src="https://www.aimyflow.com/ai/tryterracotta-com/embed" width="100%" height="400" frameborder="0"></iframe>