Plataforma autónoma de pentesting con IA | Maced AI

Valora esta herramienta

Puntuación media

Votos totales

Selecciona tu puntuación (1-10):

Información detallada

Qué

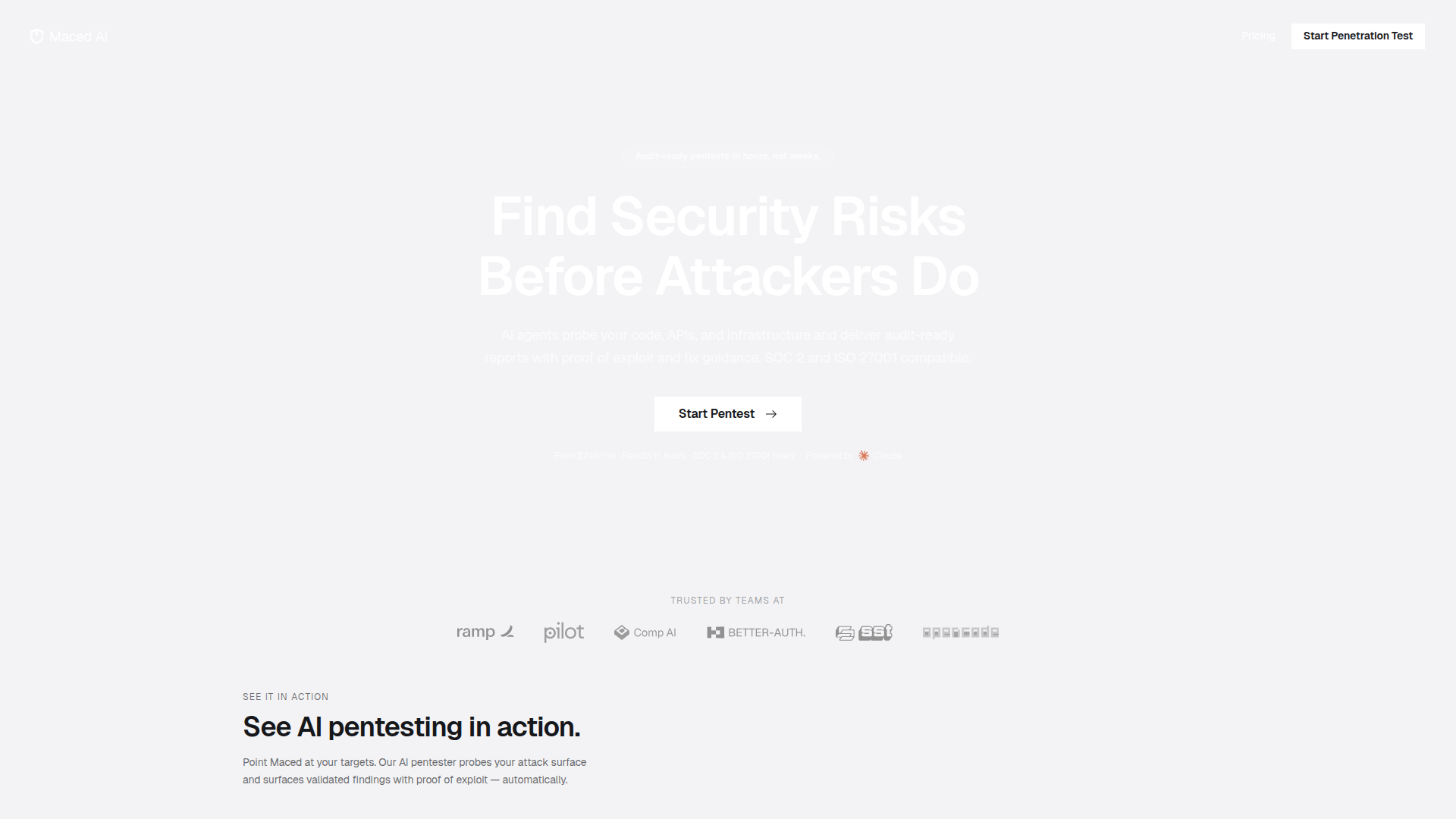

Maced AI es una plataforma autónoma de pruebas de penetración con IA para equipos modernos de ingeniería y seguridad. Está diseñada para probar código, API, aplicaciones web, entornos en la nube e infraestructura, y luego devolver hallazgos validados con prueba de explotación, orientación para la remediación e informes listos para auditoría.

El producto parece estar posicionado como una alternativa más rápida y automatizada a los flujos de trabajo tradicionales de pentesting. Su flujo principal consiste en descubrir problemas en toda la superficie de ataque, reproducir y validar la explotabilidad, priorizar los hallazgos según su impacto real y, en algunos casos, generar pull requests de corrección listas para fusionarse y ser revisadas.

Funcionalidades

- Pruebas autónomas de web y API: Los agentes de IA rastrean, realizan fuzzing y prueban aplicaciones web y API en busca de problemas como debilidades del OWASP Top 10, fallos de lógica de negocio y omisiones de autenticación.

- Análisis de seguridad del código fuente: Las pruebas de caja blanca revisan repositorios en busca de fallos de inyección, secretos hardcodeados, dependencias inseguras y configuraciones vulnerables.

- Pruebas de infraestructura y nube: La plataforma enumera entornos en la nube, prueba servicios de red y valida el endurecimiento de la infraestructura frente a técnicas de ataque del mundo real.

- Hallazgos validados con prueba de explotación: Cada hallazgo incluye evidencia, pasos de reproducción y detalles de prueba de concepto para reducir falsos positivos y acelerar el triaje.

- Priorización y deduplicación automatizadas: Los hallazgos se consolidan y clasifican por severidad, explotabilidad, contexto e impacto para que los equipos puedan centrarse en los riesgos más relevantes.

- Informes listos para auditoría y soporte de flujos de trabajo: Maced ofrece informes de estilo pentest pensados para casos de uso de auditoría SOC 2 e ISO 27001, junto con funciones empresariales como SSO, RBAC, registro de auditoría, opciones de despliegue e integraciones con Jira, Slack, GitHub y pipelines de CI/CD.

Consejos útiles

- Verifique la profundidad de cobertura según el modo de prueba: Los enfoques de caja negra y caja blanca responden a objetivos distintos, por lo que los equipos deben alinear el modo según necesiten pruebas externas de la superficie de ataque o un análisis más profundo de la lógica interna.

- Evalúe cuidadosamente la corrección automática en flujos de producción: Las correcciones listas para fusionarse pueden acelerar la remediación, pero los equipos de seguridad e ingeniería deben confirmar la calidad del código, el manejo de regresiones y las prácticas de repetición de pruebas antes de una adopción amplia.

- Use los hallazgos validados para perfeccionar los procesos de triaje: Los hallazgos respaldados por pruebas son más útiles cuando se integran en los flujos existentes de severidad, propiedad y remediación, en lugar de tratarse como un canal de seguridad aparte.

- Confirme la idoneidad para auditoría con su evaluador: El sitio indica que los informes son compatibles con las necesidades de SOC 2 e ISO 27001, pero los compradores deben verificar igualmente las expectativas exactas de evidencia con su auditor o socio de certificación.

- Revise pronto los requisitos de despliegue y límites de datos: Para entornos regulados o sensibles, las opciones declaradas de despliegue en la nube, on-prem y air-gapped pueden ser criterios de selección importantes.

Habilidades de OpenClaw

Es probable que Maced combine bien con OpenClaw como una capa de operaciones de seguridad y remediación alrededor del pentesting autónomo. Los casos de uso probables incluyen habilidades que ingieran hallazgos validados, los clasifiquen por sistema de negocio, generen resúmenes ejecutivos y técnicos, abran tareas de remediación con seguimiento y coordinen flujos de repetición de pruebas después de que se desplieguen las correcciones. Dado que la página menciona integraciones con Jira, Slack, GitHub y sistemas de CI/CD, un agente de OpenClaw podría plausiblemente orquestar estas acciones posteriores aunque no se indique una integración nativa con OpenClaw.

En un contexto más amplio de ingeniería de seguridad, esta combinación podría respaldar flujos de trabajo de seguridad de aplicaciones siempre activos en lugar de ciclos de pruebas periódicos. Probablemente, los agentes de OpenClaw podrían vigilar nuevos hallazgos de Maced, correlacionarlos con eventos de despliegue, asignar problemas a los propietarios correctos de los servicios, comparar patrones recurrentes de debilidades entre equipos y preparar paquetes de evidencia de auditoría para revisiones de cumplimiento. Para los equipos de DevSecOps e ingeniería de plataformas, eso convertiría la salida del pentesting de un informe estático en un flujo de trabajo continuo y operativo.

Código de inserción

Comparte esta herramienta de IA en tu sitio o blog copiando y pegando el código. El widget insertado se actualizará automáticamente con la información más reciente.

<iframe src="https://aimyflow.com/ai/maced-ai/embed" width="100%" height="400" frameborder="0"></iframe>